L’Hardening AWS fait référence à un ensemble de pratiques et de mesures de sécurité mises en place pour renforcer la sécurité des ressources et des […]

Lire la suiteCatégorie : Tutoriels

Découvrez le monde de la Cybersécurité. Tous les conseils pour utiliser les meilleurs outils pour se protéger mais aussi toutes les infos pour progresser dans ce secteur encore méconnu du grand public.

Qu’est-ce qu’un SOC ?

Un SOC, ou Centre de Sécurité des Opérations (Security Operations Center en anglais), est une composante essentielle de la cybersécurité d’une organisation. Il s’agit d’un […]

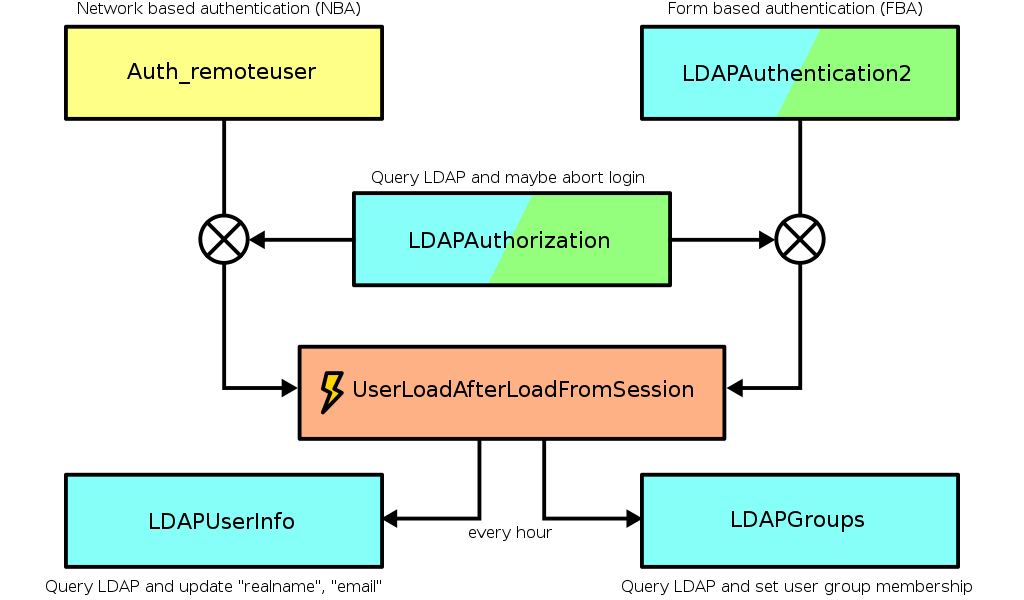

Lire la suiteQu’est-ce que le LDAP ?

LDAP, ou Lightweight Directory Access Protocol, est un protocole de communication utilisé pour accéder et gérer des services de répertoires informatiques. Un service de répertoire […]

Lire la suiteQu’est-ce que le DAST ?

DAST est l’acronyme de « Dynamic Application Security Testing », ce qui se traduit en français par « Test de sécurité des applications en temps réel ». Le DAST […]

Lire la suiteQu’est-ce que le SAST ?

SAST, ou Static Application Security Testing, est une technique d’analyse de sécurité utilisée dans le domaine du développement logiciel pour identifier et évaluer les vulnérabilités […]

Lire la suiteC’est quoi Portainer ?

Portainer est une plateforme de gestion de conteneurs open source qui offre une interface conviviale pour gérer, déployer et surveiller des applications Docker. Docker est […]

Lire la suiteC’est quoi Docker ?

Docker est une plateforme open-source permettant de créer, déployer et exécuter des applications dans des conteneurs. Les conteneurs sont des environnements isolés et légers qui […]

Lire la suiteLantern : à quoi ça sert ?

Lantern est un logiciel de réseau privé virtuel (VPN) qui vise à fournir une connexion sécurisée et anonyme sur Internet. Il utilise des techniques de […]

Lire la suiteTor : à quoi ça sert ?

Tor (The Onion Router) est un réseau décentralisé qui permet d’acheminer le trafic Internet de manière anonyme. Il a été développé pour protéger la vie […]

Lire la suiteQu’est-ce qu’une fuite DNS ?

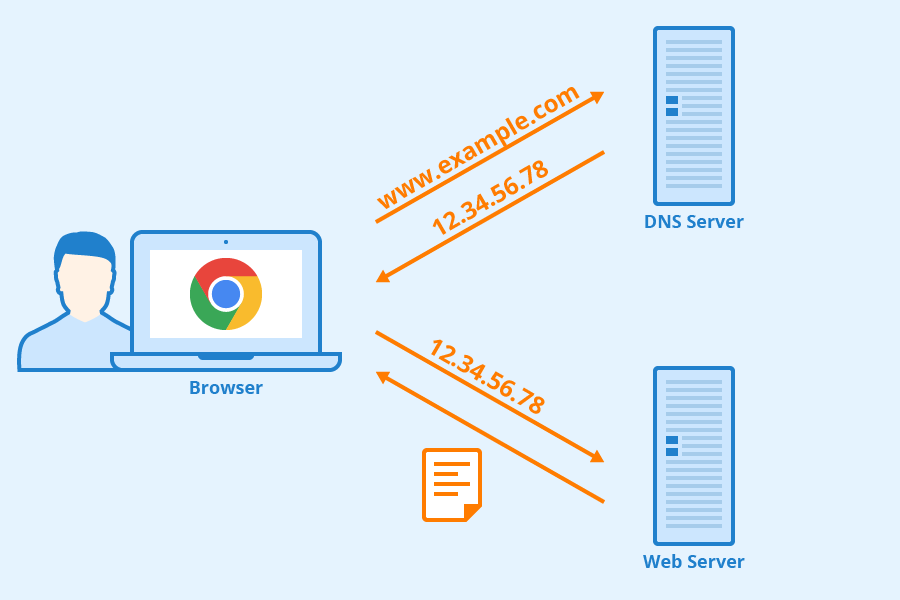

Une fuite DNS, ou « DNS leak » en anglais, se produit lorsqu’une requête DNS (Domain Name System) est transmise à un serveur DNS non autorisé ou […]

Lire la suite