Peux-tu te présenter brièvement et nous parler de ton parcours ? Bonjour ! Je m’appelle Aude FOLCHER, je suis RSSI et je remplis également des […]

Lire la suiteAuteur/autrice : nohackme

Interview de Yohann B. (Robin des Cyberbois)

Peux-tu te présenter brièvement et nous parler de ton parcours ? J’ai bientôt 40 ans et je suis Toulousain, objectivement j’habite dans le TOP3 des […]

Lire la suiteC’est quoi l’ISO 27001 ?

L’ISO 27001 est une norme internationale de sécurité des systèmes d’information. Elle définit les exigences pour mettre en place, mettre en œuvre et maintenir un […]

Lire la suiteC’est quoi le métier d’architecte en Cybersécurité ?

Le métier d’architecte en cybersécurité, également connu sous le nom d’architecte de sécurité informatique, est une profession spécialisée dans la conception et la mise en […]

Lire la suiteC’est quoi Kubernetes ?

C’est quoi Kubernetes ? Kubernetes est une plate-forme open source qui automatise le déploiement, la gestion et la mise à l’échelle des applications conteneurisées. Il […]

Lire la suiteInterview de Damien Bancal (Zataz)

Peux-tu te présenter brièvement et nous parler de ton parcours dans ledomaine de la cybersécurité ? D : 51 ans, dont 35 ans à tapoter […]

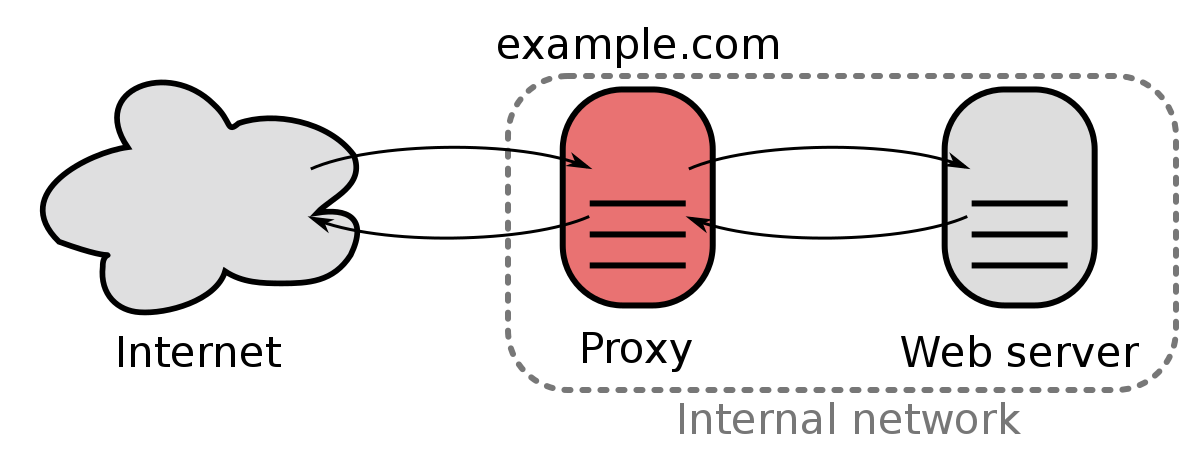

Lire la suiteC’est quoi un reverse proxy ?

Un reverse proxy est un serveur intermédiaire qui agit en tant qu’intermédiaire entre les clients (comme les navigateurs web) et les serveurs backend. Contrairement à […]

Lire la suiteCertified Information Systems Security Professional (CISSP)

C’est quoi CISSP ? CISSP signifie Certified Information Systems Security Professional. Il s’agit d’une certification de sécurité informatique de premier plan reconnue à l’échelle internationale. […]

Lire la suiteCompTIA Security+

C’est quoi CompTIA Security+ ? CompTIA Security+ est une certification professionnelle dans le domaine de la sécurité informatique. Elle est délivrée par CompTIA (Computer Technology […]

Lire la suiteCertified Ethical Hacker (CEH)

C’est quoi CEH ? CEH est l’acronyme de « Certified Ethical Hacker ». Il s’agit d’une certification professionnelle délivrée par l’EC-Council (Conseil international des consultants en commerce […]

Lire la suite