C’est quoi CEH ? CEH est l’acronyme de « Certified Ethical Hacker ». Il s’agit d’une certification professionnelle délivrée par l’EC-Council (Conseil international des consultants en commerce […]

Lire la suiteAuteur/autrice : nohackme

Quels sont les meilleurs scanners de vulnérabilités du marché ?

Les meilleurs scanners du marché sont ceux qui répondent aux besoins spécifiques de votre entreprise. Il existe de nombreux facteurs à prendre en compte lors […]

Lire la suiteC’est quoi le métier de hackeur éthique ?

Le métier de « hackeur éthique consiste à identifier et à résoudre des vulnérabilités informatiques dans les systèmes, les réseaux, les applications et les sites web […]

Lire la suiteC’est quoi l’Hardening k8s ?

Le « hardening » de Kubernetes, souvent appelé « K8s hardening », fait référence à un ensemble de pratiques de sécurité visant à renforcer la sécurité d’un cluster Kubernetes. […]

Lire la suiteC’est quoi l’Hardening AWS ?

L’Hardening AWS fait référence à un ensemble de pratiques et de mesures de sécurité mises en place pour renforcer la sécurité des ressources et des […]

Lire la suiteC’est quoi le métier d’analyste SOC ?

Le métier d’analyste SOC, ou analyste de centre opérationnel de sécurité (Security Operations Center en anglais), consiste à assurer la sécurité informatique au sein d’une […]

Lire la suiteQu’est-ce qu’un SOC ?

Un SOC, ou Centre de Sécurité des Opérations (Security Operations Center en anglais), est une composante essentielle de la cybersécurité d’une organisation. Il s’agit d’un […]

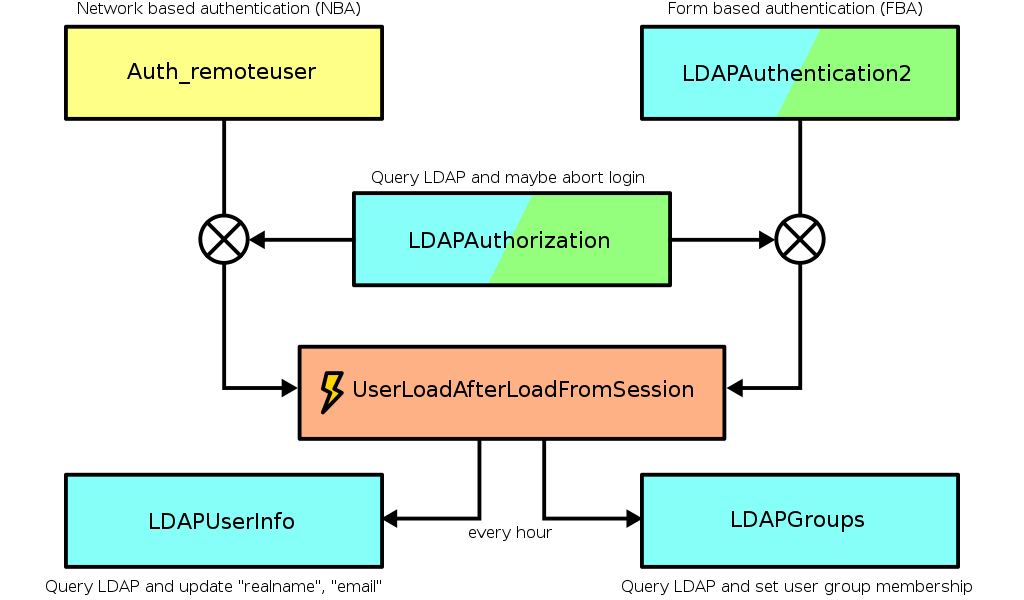

Lire la suiteQu’est-ce que le LDAP ?

LDAP, ou Lightweight Directory Access Protocol, est un protocole de communication utilisé pour accéder et gérer des services de répertoires informatiques. Un service de répertoire […]

Lire la suiteQu’est-ce que le DAST ?

DAST est l’acronyme de « Dynamic Application Security Testing », ce qui se traduit en français par « Test de sécurité des applications en temps réel ». Le DAST […]

Lire la suiteQu’est-ce que le SAST ?

SAST, ou Static Application Security Testing, est une technique d’analyse de sécurité utilisée dans le domaine du développement logiciel pour identifier et évaluer les vulnérabilités […]

Lire la suite